Управление информацией о безопасности и событиями (SIEM), которое сочетает в себе управление информацией о безопасности (SIM) и управление событиями безопасности (SEM), обеспечивает мониторинг и анализ событий в реальном времени, а также отслеживание и регистрацию данных безопасности для обеспечения соответствия требованиям или аудита.

Проще говоря, SIEM — это инструмент безопасности, который помогает компаниям выявлять возможные недостатки безопасности и угрозы, прежде чем они смогут помешать повседневной работе. В случаях использования управления безопасностью и соответствием требованиям он выявляет отклонения в поведении пользователей и использует искусственный интеллект для автоматизации многих ручных операций, связанных с выявлением угроз и реагированием на инциденты. Они стали основой современных центров управления безопасностью (SOC).

Со временем SIEM превратился в нечто большее, чем технологии управления журналами, существовавшие до него. Благодаря возможностям искусственного интеллекта и машинного обучения SIEM теперь предоставляет мощную аналитику поведения пользователей и объектов (UEBA). Это очень эффективное решение для оркестрации данных при управлении постоянно меняющимися рисками, а также для отчетности и соблюдения нормативных требований.

Эта статья посвящена инструментам SIEM. Вы найдете информацию по следующим темам, связанным с инструментами SIEM:

- Кто использует программное обеспечение SIEM?

- Каковы лучшие инструменты SIEM с открытым исходным кодом?

- Каковы лучшие коммерческие инструменты SIEM?

- В чем разница между инструментами SIEM?

- Каковы альтернативы SIEM?

Оглавление

Кто использует программное обеспечение SIEM?

Поскольку к их сетям подключено большое количество устройств, организации инвестируют в технологии SIEM, которые позволяют им собирать данные журналов с оборудования, операционных систем, приложений и инструментов безопасности для постоянного мониторинга своих сетей. Более того, эти предприятия поручают ИТ-специалистам выполнять обслуживание систем, мониторинг безопасности и реагирование на атаки. ArcSight ESM (Управление корпоративной безопасностью), AT&T Cybersecurity (ранее известная как AlienVault), Fortinet, IBM QRadar, McAfee SIEM и Splunk — вот несколько популярных примеров SIEM, с которыми вы, возможно, знакомы.

Каковы лучшие SIEM-инструменты с открытым исходным кодом?

Не существует полностью безупречного и полнофункционального SIEM-решения с открытым исходным кодом. Текущие решения либо требуют слияния с другими инструментами, либо не имеют фундаментальных функций SIEM, таких как корреляция событий и отчетность. Но если вы решите взять на себя сложную задачу по созданию собственного SIEM с нуля с использованием программного обеспечения с открытым исходным кодом, мы считаем, что вам следует использовать именно эти части. Ниже описаны лучшие решения SIEM с открытым исходным кодом:

- OSSEC

- OSSIM

- ELK Stack

- OpenSearch

- Prelude

- Suricata

- Snort

- SecurityOnion

- MozDef

OSSEC

OSSEC — это популярная хостовая система обнаружения вторжений (HIDS) с открытым исходным кодом, совместимая с различными операционными системами, включая Linux, Windows, Macintosh, Solaris, OpenBSD и FreeBSD.

Менеджер (или сервер), который отвечает за сбор данных журналов из различных источников данных, и агенты, которые представляют собой программы, отвечающие за сбор, обработку и упрощение проверки журналов, являются двумя основными частями OSSEC.

В сам проект OSSEC не включен уровень визуализации. Совет — использовать внешние инструменты визуализации, такие как Kibana и Grafana, вместо устаревшего пользовательского интерфейса.

OSSEC напрямую следит за множеством факторов, специфичных для хоста. Сюда включены файлы журналов, целостность файлов, обнаружение руткитов и мониторинг реестра Windows. Другие сетевые службы, такие как большинство известных FTP-серверов с открытым исходным кодом, почта, DNS, базы данных, Интернет, межсетевые экраны и сетевые решения IDS, могут быть проанализированы с использованием OSSEC. OSSEC также может проверять журналы, созданные различными платными сетевыми службами и программами безопасности.

В рамках автоматизированных систем обнаружения вторжений или систем активного реагирования OSSEC предлагает множество альтернативных вариантов оповещения. OSSEC использует простой механизм хранения журналов. Сообщения журнала системного агента по умолчанию не сохраняются. OSSEC удаляет эти журналы после анализа, если не указана эта опция logall> в конфигурационном файле ossec.conf. Если эта опция включена, то OSSEC хранит журналы, полученные от агентов, в текстовом файле, который обновляется ежедневно.

Спорным является вопрос о том, можно ли квалифицировать OSSEC как SIEM-систему «все в одном». OSSEC, несомненно, прилагает усилия, необходимые для настройки системы SIEM путем сбора и анализа данных, но в ней отсутствуют некоторые важные элементы для управления и анализа журналов. Важно отметить, что другие решения HIDS (например, Wazuh) клонировали проект OSSEC, расширив его функции и превратив его в более полную альтернативу SIEM.

OSSIM

Унифицированное управление безопасностью (USM) продукта с открытым исходным кодом компании AlienVault, OSSIM, является, пожалуй, одним из самых известных SIEM-решений с открытым исходным кодом. В OSSIM включены такие важные элементы SIEM, как сбор, обработка и нормализация событий.

Чтобы создать комплексную SIEM, OSSIM интегрирует встроенные функции хранения журналов и корреляции с рядом проектов с открытым исходным кодом. В список проектов с открытым исходным кодом OSSIM входят FProbe, Munin, Nagios, NFSen/NFDump, OpenVAS, OSSEC, PRADS, Snort, Suricata и TCPTrack. Эта SIEM, несомненно, потребует больше времени для обслуживания из-за дополнительных проектов с открытым исходным кодом, которые вы добавляете в этот микс.

Добавление OpenVAS особенно примечательно, поскольку OpenVAS использует для выявления уязвимостей журналы IDS совместно с данными сканера уязвимостей.

Как и следовало ожидать, OSSIM с открытым исходным кодом имеет меньше возможностей, чем его коммерческий аналог, и оба имеют серьезные проблемы с масштабированием, даже в небольших масштабах. Версия OSSIM с открытым исходным кодом практически не имеет функций управления журналами.

ELK Stack

До тех пор, пока ELK Stack не перестал быть по-настоящему открытым ПО, он, вероятно, был самым популярным продуктом с открытым исходным кодом, используемым в качестве основы для построения SIEM-систем. В действительности — это строительный блок. Существует много споров по поводу того, является ли ELK Stack SIEM-системой «все в одном».

ELK Stack включает в себя Elasticsearch, Logstash, Kibana и Beats. По состоянию на 14 января 2021 г. на Elasticsearch и Kibana распространяется лицензия SSPL.

Агрегатор журналов под названием Logstash может собирать и анализировать информацию практически из любого источника данных. Любые данные журналов, которые он собирает, можно улучшить путем фильтрации, обработки, корреляции и других средств. Механизм хранения и один из лучших вариантов индексирования и хранения данных временных рядов — это Elasticsearch. Уровень визуализации в стеке — это Kibana, и он очень мощный. Сбор данных и доставка Logstash в стек являются обязанностями Beats.

Для сбора журналов Logstash использует различные плагины ввода. Однако он включает в себя данные из более специализированных программ, таких как OSSEC или Snort. Возможности обработки, хранения и визуализации журналов ELK Stack функционально не имеют себе равных. Тем не менее, в ELK Stack, по крайней мере, в бесплатной версии, предоставляемой Elastic, отсутствуют некоторые важные элементы SIEM.

Прежде всего, здесь нет встроенных функций отчетности или оповещений. Это хорошо известная проблема для клиентов, пытающихся использовать ELK Stack. Для оповещения можно использовать Elastic X-Pack, коммерческое решение, или надстройки безопасности с открытым исходным кодом.

Более того, не существует применимых встроенных ограничений безопасности. В результате управление стеком становится несколько дороже как с точки зрения ресурсов, так и с точки зрения операционных расходов.

OpenSearch

OpenSearch, являющийся производным от проектов Elasticsearch и Kibana, представляет собой проект программного обеспечения с открытым исходным кодом, который был запущен в 2021 году, а его разработка контролируется Amazon Web Services. Проект состоит из базы данных под брендом OpenSearch и панелей мониторинга OpenSearch, которые представляют собой интерфейсные инструменты визуализации и анализа.

Elastic, компания, создавшая Elastic Stack, также известный как ELK Stack или Elastic Stack и состоящая из проектов Elasticsearch, Kibana, Beats и Logstash, объявила в январе 2021 года, что перейдет на модель двойного лицензирования, основанную на публичной лицензии на стороне сервера (SSPL) и эластичной лицензии, ни одна из которых не была признана Инициативой открытого исходного кода (OSI) в качестве лицензий с открытым исходным кодом. В результате Logz.io сотрудничает с Amazon и другими ведущими бизнес-игроками для разработки OpenSearch, альтернативы с открытым исходным кодом недавно закрытому стеку ELK.

Некоторые компании используют OpenSearch в качестве специального хранилища журналов и данных безопасности. Поскольку любые базовые функции SIEM, такие как обнаружение событий безопасности, контент, аналитика и обогащение угроз, в этой системе должны быть реализованы вручную, ее нельзя считать SIEM как таковой. Тем не менее, это экономически эффективная и перспективная стратегия для фирм с большим техническим опытом, но с небольшим финансированием.

Prelude

Prelude — это SIEM-фреймворк, который объединяет несколько других инструментов с открытым исходным кодом, подобно OSSIM. Более того, это вариант идентичной коммерческой программы с открытым исходным кодом, очень похожий на OSSIM. Prelude пытается реализовать функции, оставленные не реализованными такими программами, как OSSEC и Snort.

Prelude использует формат обмена сообщениями об обнаружении вторжений для хранения всех журналов и событий, полученных из различных источников, в одной области (IDMEF). Он предлагает инструменты для фильтрации, корреляции, оповещения, анализа и визуализации.

Версия Prelude с открытым исходным кодом сильно ограничена по сравнению с коммерческим продуктом с точки зрения всех этих функций, и, возможно, поэтому она не пользуется особой популярностью. Согласно официальной документации, Prelude OSS предназначена для целей оценки, исследования и тестирования на очень маленьких инсталляциях. Имейте в виду, что производительность Prelude OSS значительно хуже, чем у Prelude SIEM.

Suricata

Выступая в качестве общей системы обнаружения вторжений (IDS), обработки PCAP, предотвращения вторжений и инструмента мониторинга сети, он разрушил базу пользователей Snort. Его владельцем является Фонд открытой информационной безопасности (OISF). Он создан с использованием языка программирования Lua, который является компактным, быстрым и встраиваемым языком.

Для других баз данных, таких как Elasticsearch и Splunk, поддерживается интеграция с YAML и JSON. Несмотря на небольшие изменения, он использует многие из тех же принципов, что и Snort. Он может идентифицировать трафик HTTP и SSH, используя обнаружение на уровне приложения, а не OpenAppID.

Он лучше справляется с проблемами на современных компьютерах, поскольку это более новый инструмент. Вместо того, чтобы как Snort выполнять несколько экземпляров в одном потоке, он изначально поддерживает многопоточность.

Snort

Snort — это сетевая система обнаружения вторжений (NIDS) для Windows и Linux. Этим он отличается от хостовых решений, таких как OSSEC. В свете этого Snort не обязательно является заменой OSSEC или других SIEM, а скорее потенциальным дополнением.

Snort получил свое название за то, что будучи анализатором пакетов, он может «вынюхивать» угрозы безопасности сетей. Он распознает векторы атак и сообщает о них, оповещая через системный журнал или другой канал. Вместе с журналами он выполняет анализ трафика в режиме реального времени. Он предназначен для выявления широкого спектра разнообразных векторов атак, таких как OS fingerprinting, DDOS, CGI, SMB-зонды, переполнение буфера и скрытое сканирование портов. Он распознает приложения, используя OpenAppID.

Мартин Роеш, основатель программы Snort, собрал Sourcefire, чтобы контролировать программное обеспечение для сотен тысяч пользователей. Cisco приобрела Sourcefire в 2013 году, но корни Snort с открытым исходным кодом остались (в то время как Cisco продолжила разработку коммерческих альтернатив на основе оригинального программного обеспечения).

Snort 3.0, последняя основная версия, была выпущена в январе 2021 года и решила многочисленные проблемы Snort 2.x, в частности отсутствие многопоточности. Suricata и Snort часто противопоставляются, и вместо Suricata можно использовать Snort.

SecurityOnion

SecurityOnion (ESM) — бесплатный дистрибутив Linux для обнаружения вторжений и мониторинга безопасности. В этом проекте используются несколько инициатив с открытым исходным кодом, включая ELK Stack, OpenSearch, OSSEC, Snort, Suricata и другие. Дуг Беркс создал его и выпустил в 2008 году; Затем в 2014 году он представил Security Onion Solutions.

Он предлагает полный захват пакетов (FPC) через netsniff-ng, а также хостовые и сетевые системы обнаружения вторжений (IDS) для обнаружения сетевых уязвимостей, включая кражу данных и вредоносное ПО (другие варианты FPC с открытым исходным кодом включают TCPDUMP на основе графического пользовательского интерфейса и интерфейса командной строки Wireshark).

Пользователи могут выбрать Snort или Suricata для сетевой IDS и Wazuh для хостовой IDS (HIDS).

MozDef

Инструмент автоматизации реагирования на инциденты безопасности MozDef был создан известной фирмой Firefox с использованием других технологий с открытым исходным кодом в составе портфеля для Mozilla Defense (как дань уважения рэперу-активисту Mos Def). В 2014 году состоялся его первый выпуск.

Контейнер Docker используется для работы каждого сервиса в его архитектуре. По словам Mozilla, это надстройка SIEM, которая использует Python для создания новых правил и Elasticsearch в качестве механизма ведения журналов.

Согласно документации MozDef, они могут выводить JSON по HTTP(S) или rabbit-mq и взаимодействовать с различными отправителями журналов. Кроме того, он совместим с Amazon CloudTrail и GuardDuty. В качестве основы они ссылаются на последующие инструменты с открытым исходным кодом в дополнение к уже упомянутым: Nginx, Meteor, MongoDB, VERIS (от Verizon) и несколько технологий, связанных с JavaScript или Python.

Каковы лучшие коммерческие инструменты SIEM?

Список лучших коммерческих инструментов SIEM с их наиболее популярными функциями представлен ниже.

- Splunk Enterprise

- SolarWinds

- Datadog Security Monitoring

- Salesforce

- LogRhythm

- ManageEngine Log360

- ArcSight

- IBM QRadar

- RSA NetWitness

- McAfee ESM

- Rapid7’s Insight IDR

- PRTG

- AlienVault

Splunk Enterprise

Splunk Enterprise идеально подходит для средних, крупных и малых предприятий. Продукт имеет бесплатную пробную версию. По оценкам, корпоративная лицензия будет стоить 6000 долларов за постоянную лицензию, позволяющую использовать 500 МБ в день. Временная лицензия предлагается за 2000 долларов в год.

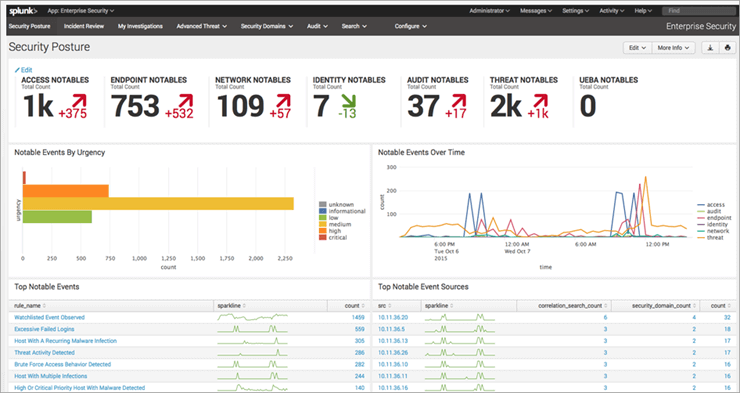

Рисунок 1. Панель управления Splunk Enterprise

Благодаря настраиваемым информационным панелям, средствам исследования активов, статистическому анализу, рассмотрению, классификации и расследованию инцидентов Splunk предлагает расширенные функции по обеспечению безопасности. Он содержит возможности для управления сигналами тревоги, ранжированием рисков и т. д.

Основные функции Splunk Enterprise перечислены ниже:

- С ним можно использовать все машинные данные, независимо от того, хранятся ли они локально или в облаке.

- Автоматические процессы и процедуры для быстрого и точного реагирования.

- Он имеет возможность упорядочивать события.

- Быстрое обнаружение вредоносных угроз.

Splunk использует искусственный интеллект и машинное обучение, чтобы предоставить вам прогнозируемую и действенную информацию. Панели мониторинга и визуальные элементы могут быть изменены. Отзывы клиентов показывают, что это дорогой продукт, идеальный для бизнеса.

SolarWinds

SolarWinds идеально подходит для средних, крупных и малых предприятий.

SolarWinds предлагает бесплатную 30-дневную пробную версию, которая полностью функциональна. Стартовая цена составляет $4665. Вам придется заплатить единоразовый сбор.

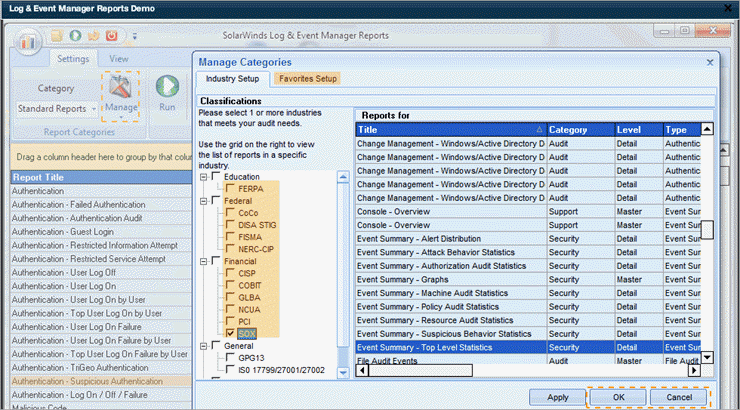

Рисунок 2. Панель управления SolarWinds

SolarWinds предлагает решение для обнаружения сетевых угроз с помощью диспетчера журналов и событий. Он имеет инструменты для мониторинга USB-устройств и автоматизации устранения угроз. Фильтрация журналов, управление узлами, пересылка журналов, панель «События» и увеличенный потолок хранилища — это новые функции диспетчера журналов и событий.

Основные особенности SolarWinds заключаются в следующем:

- Он имеет средства анализа инцидентов и мощные возможности поиска.

- Угрозы выявляются быстрее благодаря обнаружению сомнительных действий в реальном вермени.

- Он подготовлен к соблюдению нормативных требований. Для этого он поддерживает HIPAA, PCI, DSS, SOX, DISA, STIG и другие нормативы.

- Это позволяет обеспечивать постоянную безопасность.

SolarWinds может работать под Windows, Linux, Mac и Solaris. Обзоры показывают, что, хотя у SolarWinds нет комплексного пакета безопасности, она, тем не менее, имеет полезные функции и возможности для обнаружения угроз. Для малого и среднего бизнеса это может быть отличным вариантом.

Datadog Security Monitoring

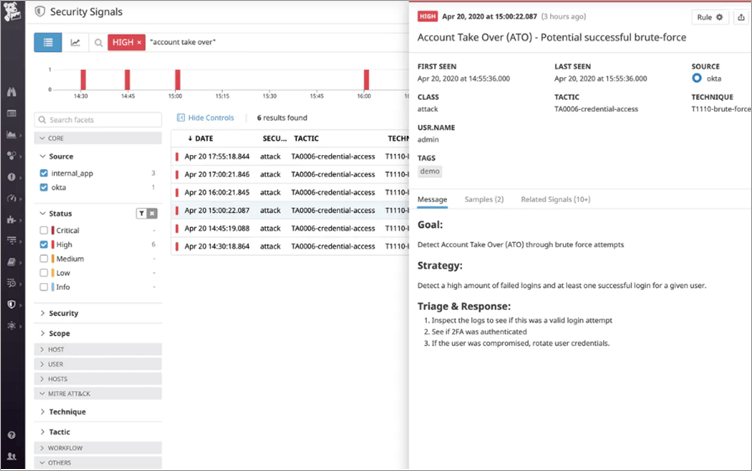

Рисунок 3. Панель мониторинга безопасности Datadog

Обнаруживая угрозы в режиме реального времени, Datadog Security Monitoring помогает вам защитить ваш технологический стек. Легко создать важные интеграции безопасности, использовать правила обнаружения OOTB без использования языка запросов и коррелировать сигналы безопасности для проверки подозрительных действий.

Команды разработки, эксплуатации и безопасности интегрированы в единую платформу с помощью Datadog Security Monitoring. Содержимое DevOps, ключевые показатели эффективности (KPI) и материалы по безопасности отображаются на одной информационной панели. Обнаружение угроз в режиме реального времени и расследование предупреждений безопасности, охватывающее измерения инфраструктуры, распределенные трассировки и журналы.

Некоторые функции Datadog Security Monitoring перечислены ниже:

- Datadog Security Monitoring позволяет вам получать метрики, журналы и трассировки со всего вашего технологического стека в дополнение к вашим продуктам безопасности благодаря более чем 450+ коннекторам, поддерживаемым поставщиками.

- Вы можете использовать правила обнаружения Datadog для быстрого и эффективного выявления угроз безопасности и необычной активности в любых загруженных журналах.

- Благодаря готовым правилам по умолчанию для распространенных подходов злоумышленников вы можете начать выявлять угрозы всего за несколько минут.

- Язык запросов не требуется; просто измените и настройте любое правило с помощью простого редактора правил, чтобы оно соответствовало уникальным требованиям вашей компании.

- С помощью Datadog Security Monitoring вы можете устранить разрозненность между командами разработки, безопасности и эксплуатации.

Salesforce

Salesforce предоставляет превосходное ПО для обеспечения безопасности. Операторы системы получают полный доступ ко всем делам, инцидентам и информации о клиентах в едином рабочем пространстве. Это дает им больше контекста, который они используют для более эффективного решения проблемы. Прежде чем потребитель узнает об угрозе безопасности, платформа активно обнаруживает ее.

Более того, Salesforce может устранить уязвимости безопасности до того, как они усугубятся из-за множества других внешних системных интеграций. Платформа также выигрывает от искусственного интеллекта, который может быстро выявлять проблемы в огромном количестве ситуаций.

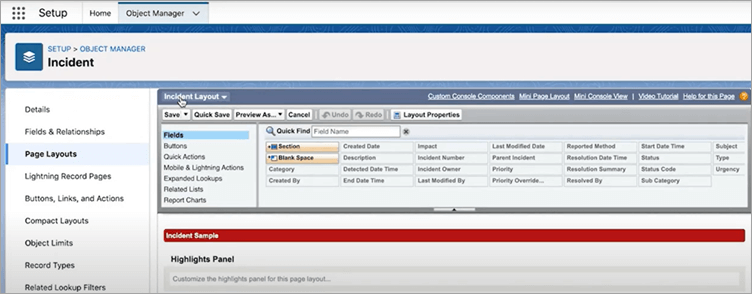

Рисунок 4. Панель мониторинга Salesforce

Крупные и малые предприятия могут успешно использовать Salesforce.

Цена: 25 долларов США за пользователя в месяц для плана Essentials, 75 долларов США за пользователя в месяц для плана Professional, 150 долларов США за пользователя в месяц для плана Enterprise и 300 долларов США за пользователя в месяц для плана Unlimited. Также есть бесплатный пробный период на 30 дней.

Основные возможности Salesforce следующие:

- Проактивное выявление проблем

- Получайте регулярную информацию для быстрого решения проблем.

- Используйте цифровые возможности для общения с клиентами и держите их в курсе.

Отметим, что Salesforce предоставляет решение SIEM, которое удовлетворяет потребности как агентов, так и их клиентов. Мы настоятельно рекомендуем его, поскольку он позволяет использовать ИИ для ускорения процесса решения проблем и превентивного выявления угроз безопасности.

LogRhythm

LogRhythm предлагает решения SIEM следующего поколения для решения таких проблем, как фрагментированные рабочие процессы, усталость от тревог, сегментированное обнаружение угроз, отсутствие автоматизации, отсутствие показателей для определения зрелости и отсутствие централизованной видимости. Он предлагает разнообразные возможности для хранения данных.

LogRhythm идеально подходит для среднего бизнеса.

Цена: высокопроизводительное устройство, программное решение и программа лицензирования Enterprise доступны по цене. В интернет-обзорах указано, что стартовая цена составляет $28000.

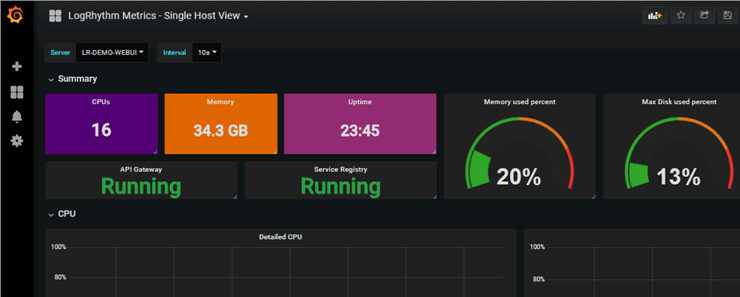

Рисунок 5. Панель мониторинга LogRhythm

Некоторые особенности LogRhythm приведены ниже:

- У вас будет единообразное стандартизированное представление, а также возможность обработки неструктурированных данных.

- Поддерживаются Linux и Windows.

- Основано на искусственном интеллекте.

- Работает с широким спектром оборудования и форматов журналов.

Эта платформа содержит все функции и возможности, включая искусственный интеллект, корреляцию журналов и поведенческий анализ.

ManageEngine Log360

С помощью превосходного SIEM-решения ManageEngine Log360 вы можете предвидеть, предотвращать и смягчать риски безопасности. Программа постоянно сканирует ваши файлы и каталоги и сразу же уведомляет вас, если обнаруживаются какие-либо подозрительные изменения. Вы получаете уведомления в режиме реального времени, что повышает скорость и эффективность вашей реакции на события. Очень эффективен при обнаружении и уменьшении угроз.

Цена: по запросу. Премиум-план доступен в течение 30 дней бесплатно.

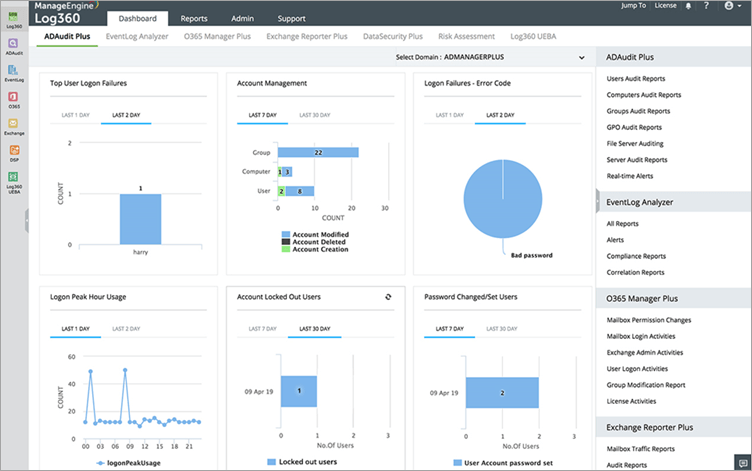

Рисунок 6. Панель управления ManageEngine Log360

Основные функции ManageEngine Log360 перечислены ниже:

- Всегда следите за угрозами безопасности, наблюдая за своими сетевыми устройствами, веб-серверами, базами данных и файловыми серверами.

- Дайте пользователям и организациям рейтинги риска.

- Используя машинное обучение, оценивайте угрозы

- Используйте персонализированные шаблоны для настройки внутренней политики безопасности.

Log360 — это фантастический SIEM-продукт для мониторинга сети, серверов и приложений в режиме реального времени. Он очень хорош в управлении и выявлении угроз безопасности. Платформу можно использовать как в виртуальных, так и в реальных условиях.

Micro Focus ArcSight

Micro Focus ArcSight поддерживает более 500 различных типов устройств анализа данных. Доступ к нему осуществляется через программное обеспечение Amazon, Microsoft Azure и устройства.

Micro Focus ArcSight идеально подходит для средних, крупных и малых предприятий.

Есть бесплатная пробная версия. Ваши затраты будут варьироваться в зависимости от объема потребляемых данных и количества событий безопасности, связанных с этим в секунду.

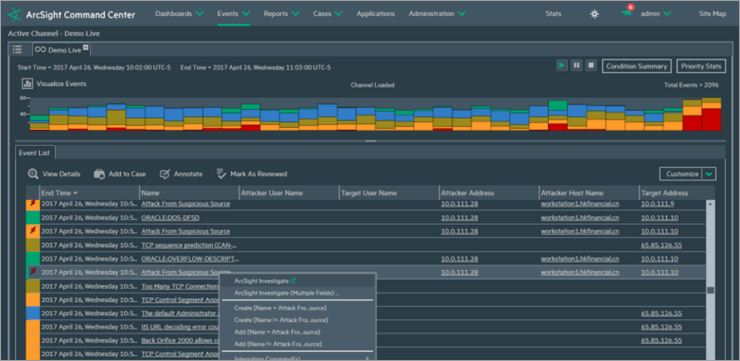

Рисунок 7. Панель управления ArcSight.

Распределенная корреляция и представления кластеров являются функциями ArcSight Enterprise Security Management.

Основные возможности ArcSight следующие:

- Объединив технологию распределенного кластера с механизмом корреляции SIEM, он обеспечивает распределенную корреляцию.

- Его можно интегрировать с различными платформами искусственного интеллекта и машинного обучения.

- Используются агенты или коннекторы. Поддерживается более 300 коннекторов.

Масштабируемые решения Micro Focus, такие как ArcSight, могут удовлетворить самые строгие требования безопасности. Он эффективен для предотвращения атак и повышения производительности (100 000 EPS).

IBM Security QRadar

Благодаря сбору данных журналов, корреляции событий и обнаружению угроз ведущая в отрасли SIEM-платформа IBM Security QRadar обеспечивает мониторинг безопасности всей вашей ИТ-инфраструктуры.

Используя базы данных анализа угроз и уязвимостей, интегрированное решение по управлению рисками, а также поддержку взаимодействия с антивирусами, IDS/IPS и системами контроля доступа, QRadar позволяет вам определять приоритетность предупреждений безопасности.

Поскольку QRadar представляет собой расширяемое ядро SOC, его можно расширить новыми функциями, подключив многочисленные дополнения, которые можно найти на веб-сайте IBM Security App Exchange.

QRadar предназначен для средних и крупных компаний.

Цена: по запросу. В онлайн-отчетах указано, что стартовый взнос составляет 800 долларов в месяц. Стоимость виртуального устройства 100 EPS составляет 10 700 долларов США. Существует 14-дневный бесплатный пробный период.

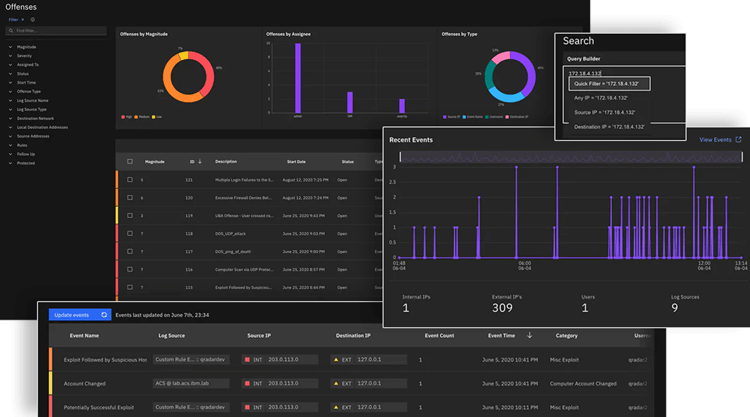

Рисунок 8. Панель мониторинга QRadar

Некоторые функции QRadar перечислены ниже:

- Усовершенствованная техника поведенческого профилирования и механизм корреляции правил.

- Гибкая и масштабируемая платформа с обширными готовыми функциями и предустановками для множества сценариев использования.

- Сильное сообщество, сторонние поставщики и среда интеграции IBM.

IBM QRadar предоставляет широкий спектр функций для управления активами, сетевой активности, журналирования активности и сбора данных. Поддерживаются браузеры IE, Firefox и Chrome.

RSA NetWitness

RSA NetWitness Network, RSA NetWitness Endpoint и RSA NetWitness UEBA — вот некоторые из источников данных, которые использует эта платформа.

Она предлагает аналитикам инструменты координации и автоматизации для получения окончательного ответа. Для этого он связывает эпизоды во времени и определяет масштаб нападения. Это поможет устранить опасности до того, как они окажут влияние на организацию.

RSA NetWitness идеально подходит для крупных и средних организаций.

Цена: по запросу. Согласно онлайн-оценкам, первоначальная стоимость временной лицензии составит 857 долларов в месяц.

Рисунок 9. RSA NetWitness

Основные возможности RSA NetWitness приведены ниже:

- Обогащение данных в режиме реального времени осуществляется с использованием анализа угроз и бизнес-контекста.

- Повышая удобство использования данных безопасности, такое обогащение данных в режиме реального времени поможет аналитикам во время расследования.

- Используя специализированные алгоритмы, он может автоматически извлекать метаданные, связанные с угрозами.

- Предлагается полное управление инцидентами.

- Благодаря возможности реализации в виде одного или нескольких устройств, локально или в облаке, частично или полностью виртуализированных, оно обеспечивает гибкость в развертывании.

Данная платформа принесет вам беспрецедентную прозрачность, решительное реагирование и идентификацию сложных угроз. Она использует различные источники для извлечения метаданных, связанных с угрозами, в более чем 200 полей метаданных.

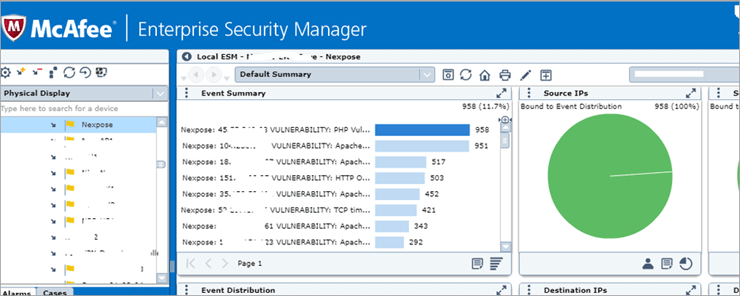

McAfee ESM

McAfee ESM — известный инструмент SIEM. Он проверяет записи AD, чтобы обеспечить безопасность системы. Поддерживаются как Windows, так и Mac OS. Благодаря McAfee ESM вы будете получать информацию о работе системы, сети, базы данных и приложений в режиме реального времени.

В состав продукта входят McAfee Investigator, Advanced Correlation Engine, Application Data Monitor, Enterprise Log Manager, Event Receiver, Global Threat Intelligence for Enterprise Security Manager и Enterprise Log Search.

Цена: по запросу. Существует бесплатный пробный период. Согласно интернет-оценкам, стоимость виртуальной машины составляет 39 995 долларов США, а стоимость эквивалентного оборудования — 47 994 долларов США.

Рисунок 10. Панель мониторинга McAfee ESM

Некоторые функции McAfee ESM перечислены ниже:

- Уведомления с приоритетом.

- Благодаря мощной аналитике и обширному контексту будет проще выявлять и расставлять приоритеты рисков.

- Динамическое отображение данных. Это информация, которую можно использовать для исследования, локализации, исправления и адаптации для импорта сигналов тревоги и закономерностей.

- Данные из большой и разнообразной инфраструктуры безопасности будут отслеживаться и оцениваться.

- Для интеграции он предлагает открытые API.

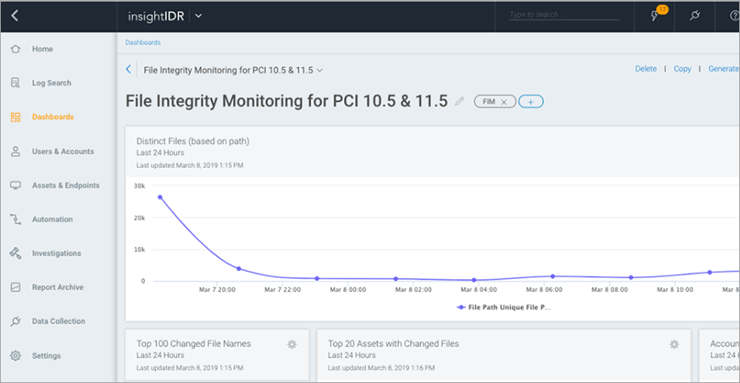

Rapid7 Insight IDR

Insight IDR от Rapid7 — это облачное SIEM-решение. Оно предлагает платформу Insight, размещенную в облаке для сбора и поиска данных.

Могут быть обнаружены риски, включая вредоносное ПО, фишинг и украденные учетные данные. Оно содержит такие атрибуты, как централизованное управление журналами, технологию обмана, мониторинг целостности файлов, аналитику активности пользователей и злоумышленников и т. д. Оно будет выполнять сканирование конечных точек в режиме реального времени.

Крупным, средним и малым предприятиям подойдет Rapid7 Insight IDR.

Рисунок 11. Панель мониторинга Rapid7 Insight IDR

Основные особенности Rapid7 Insight IDR заключаются в следующем:

- Он предлагает аналитику активности злоумышленников.

- Присутствует централизованное управление журналами.

- Он последовательно устанавливает здоровую активность пользователей в качестве основы для анализа поведения пользователей.

- Он использует Insight Agent для обнаружения конечных точек.

- Для любой формы оповещения, которую InsightIDR создает или управляет, автоматически создаются соответствующие тикеты.

Rapid7 предлагает облачное управление журналами и событиями. Никакого постоянного обслуживания не потребуется. Сочетание поиска по журналам, поведения пользователей и данных конечных точек поможет вам быстро принимать обоснованные решения.

PRTG

Все инструменты, необходимые для мониторинга ИТ-инфраструктуры, включая все устройства, трафик, приложения и т. д., предоставляются Paessler PRTG. Вы можете использовать этот инструмент, чтобы узнать, какую пропускную способность использует ваше оборудование или программное обеспечение. Кроме того, вы можете использовать программу для мониторинга определенных наборов данных с помощью SQL-запросов и индивидуально настроенных датчиков PTRG.

Программное обеспечение PRTG дает клиентам возможность управлять всеми приложениями и получать исчерпывающую статистику о любой программе, активной в вашей сети, из одного места. Эта технология превосходно подходит для мониторинга серверов всех типов в режиме реального времени. Она оценивает их в соответствии с их удобством использования, надежностью и доступностью. PRTG — очень эффективный инструмент для многофункционального мониторинга сети.

Цена: Существует бесплатный пробный период продолжительностью 30 дней. Каждая серверная лицензия для PRTG 500 стоит 1799 долларов США, для PRTG 1000 — 3399 долларов США, для PRTG 2500 — 6899 долларов США, для PRTG 5000 — 11 999 долларов США и для PRTG XL1 — 15 999 долларов США.

Рисунок 12. PRTG

Некоторые особенности PRTG перечислены ниже:

- Используйте карты и информационные панели, чтобы увидеть сеть.

- Гибкие предупреждения при обнаружении проблем.

- Инструменты можно модифицировать с использованием HTTP API и уникальных датчиков.

- Чтобы отслеживать широкий спектр устройств, используйте SNMP.

Paessler PRTG является одной из наиболее эффективных систем, удовлетворяющих потребности компаний любого размера. Программа имеет множество функций, она очень гибкая и простая в использовании. Вы можете увидеть всю архитектуру своей сети, используя карты сети и информационные панели, что позволяет легко отслеживать и управлять всеми устройствами, приложениями и трафиком.

AlienVault Unified Security Management

AlienVault — платформа, предоставляющая широкий спектр возможностей безопасности. Кроме того, она предоставляет инструменты для составления отчетов о соответствии, управления журналами, оповещений по электронной почте, обнаружения вторжений, оценки уязвимостей и корреляции событий SIEM.

Используются агенты и небольшие датчики. MSSP могут использовать его для настройки предоставляемых ими услуг безопасности.

AlienVault идеально подходит для предприятий любого размера.

Цена: AlienVault имеет три разных ценовых уровня: «Базовый» (1075 долларов США), «Стандартный» (1695 долларов США) и «Премиум» (2595 долларов США). Пакет Essentials лучше всего подходит для небольших ИТ-команд, план «Стандартный» лучше всего подходит для групп ИТ-безопасности, а план «Премиум» лучше всего подходит для групп ИТ-безопасности, которые хотят соответствовать конкретным требованиям аудита PCI DSS.

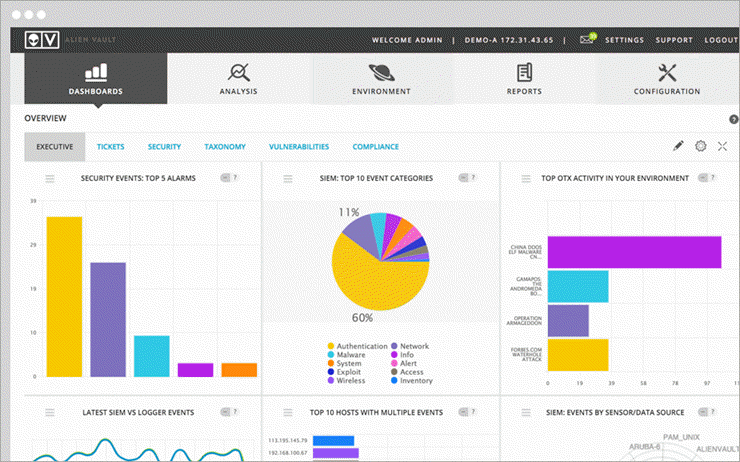

Рис. 13. Панель управления AlienVault.

Основные особенности AlienVault следующие:

- Его можно использовать в динамической облачной среде, поскольку он оснащен функцией автоматического обнаружения активов.

- На конечных точках будут регулярно проверяться угрозы и проблемы с конфигурацией.

- Выявляются уязвимости и проблемы конфигурации Amazon.

- Оно позволит автоматизировать поиск угроз, ускорить развертывание и действовать более разумно.

AlienVault USM (Unified Security Management) является платформой для обнаружения угроз, реагирования на инциденты и управления соответствием. Его можно настроить локально, в облаке или в гибридной среде.

В чем разница между инструментами SIEM?

Лучшие продукты SIEM представлены ниже:

| SIEM | Лучшее для | Платформа ОС | Развертывание | Бесплатная пробная версия | Цена |

|---|---|---|---|---|---|

| Splunk | Малый, средний и крупный бизнес. | Windows, Linux, Mac, Солярис. | Локально и SaaS | Splunk Enterprise: 60 дней | Облако Splunk: 15 дней |

| SolarWinds | Малый, средний и крупный бизнес. | Windows, Linux, Mac, Солярис. | Локально и облачно | 30 дней | Стартовая цена от 4665 долларов. |

| Datadog | Малый, средний и крупный бизнес. | Windows, Mac, Linux, Debian, Ubuntu, CentOS, RedHat. | Локально и SaaS. | Доступный | Цена на мониторинг безопасности начинается от 0,20 доллара США за ГБ проанализированных журналов в месяц. |

| Salesforce | Малый и крупный бизнес. | Windows, Mac, Linux, Android, iOS. | Облако | 30 дней | От 25 долларов США за пользователя в месяц. |

| Log360 | Малый и крупный бизнес | Windows, Linux, Интернет | Облачное и локальное размещение | 30 дней | На основе котировок |

| ArcSight | Малый, средний и крупный бизнес. | Окна. | Устройство, программное обеспечение, облако (AWS и Azure) | Доступный | На основе корреляции между инцидентами безопасности и данными, потребляемыми каждую секунду. |

| McAfee ESM | Малый, средний и крупный бизнес. | Windows и Мак. | Локальная, облачная или гибридная версия | Доступный | Получите ценовое предложение. |

| Paessler PRTG | Малый и крупный бизнес | Веб-интерфейс, Windows, Mac, iOS, Android. | Локально или в облаке | 30 дней | Стоимость начинается от 1799 долларов США за лицензию на сервер. |

Таблица 1. Различия между SIEM-решениями

Каковы альтернативы SIEM?

Из-за высоких затрат на приобретение и установку SIEM-систем компании сейчас ищут альтернативные технологии анализа безопасности, а также стратегии обнаружения и реагирования на атаки. Альтернативы SIEM следующие:

- Платформы для сбора и анализа событий. Продукты для сбора и анализа событий предлагают варианты использования как в качестве SIEM, так и для решения задач, не связанных с безопасностью, а также более простые методы распределения затрат. Тем не менее, эти продукты не могут реализовать весь свой потенциал при использовании в качестве SIEM.

- Продукты для расширенного обнаружения и реагирования. Для компаний, готовых использовать решения по обнаружению и реагированию на угрозы, определяемые и управляемые поставщиком, платформы расширенного обнаружения и реагирования (XDR) предоставляют возможности автоматического управления угрозами.

- Службы управляемого обнаружения и реагирования. Вместо эскалации событий безопасности клиентам поставщики услуг управляемого обнаружения и реагирования (MDR) изучают, проверяют и реагируют на них.

Источник: https://www.zenarmor.com/docs/network-security-tutorials/best-siem-tools