Атаки на Bluetooth. Часть 2. «Яблоко и синяя утка»

Введение Рады снова приветствовать тебя, дорогой читатель! В этой статье мы продолжим раскручивать тему атак на Bluetooth. В прошлой статье…

12 мая в Москве состоится митап «Хакера»

12 мая в Москве состоится митап «Хакера» Приглашаем на очередную встречу в офлайне для тех, кто любит технологии и хакерскую…

Google жёстко обрубает крылья deepfake-порнографии

Google жёстко обрубает крылья deepfake-порнографии Совсем скоро рекламодатели лишатся возможности продвигать синтетический 18+ контент. Securitylab.ru Read More

9 из 10 россиян поддерживают запрет на рекламные звонки

9 из 10 россиян поддерживают запрет на рекламные звонки Минцифры занимается разработкой законопроекта, запрещающего рекламные звонки. Ответственность за нарушение... …

Будущее сражений: ИИ получит контроль над авиацией США

Будущее сражений: ИИ получит контроль над авиацией США Глава ВВС США доверяет ИИ управление истребителем X-62A. Securitylab.ru Read More

Квантовый скачок: ученые создали архитектуру с 1000 кубитами

Квантовый скачок: ученые создали архитектуру с 1000 кубитами Это достижение ускорит разработку новых лекарств и улучшит глобальные технологические процессы. …

Галилео: 30 спутников на орбите, и это не предел

Галилео: 30 спутников на орбите, и это не предел Новейшие спутники и технологии обещают прорыв в точности и доступности. …

Каталог CISA KEV – спасение от хакеров: уязвимости устраняются в 3,5 раза быстрее

Каталог CISA KEV – спасение от хакеров: уязвимости устраняются в 3,5 раза быстрее Исследование показало, как систематизация ошибок влияет на…

МТС выпустила гайд по борьбе с травлей и дискриминацией на рабочем месте

МТС выпустила гайд по борьбе с травлей и дискриминацией на рабочем месте ПАО «МТС» выпустила гайд, посвященный борьбе с травлей…

Юрий Кочетов: Основы безопасности в Telegram: как защитить свои личные данные

Юрий Кочетов: Основы безопасности в Telegram: как защитить свои личные данные Привет, друзья! Сегодня я хочу поделиться с вами несколькими…

MFA – не панацея: как сделать «мультифакторку» по-настоящему безопасной?

MFA – не панацея: как сделать «мультифакторку» по-настоящему безопасной? Рассматриваем, какими способами хакеры могут обойти популярный защитный механизм, и как…

Делаем быструю и удобную программу для шифрования файлов с usb сертификатом

Делаем быструю и удобную программу для шифрования файлов с usb сертификатом Привет Codeby ! Интро Надумал сделать удобную программу для…

Популярные инструменты в kali linux(2 часть)

Меня так долго не было, что даже не удобно. Буду исправляться. Статья будет познавательна тем, кто начинает изучать инструменты по…

Скачиваем вложения из постов группы ВК с помощью Python

Скачиваем вложения из постов группы ВК с помощью Python На создание данного скрипта меня натолкнула работа с плейлистами m3u, когда…

С no-code на код и обратно

AM Live Read More

Kali Linux

Kali Linux Здравствуйте, вопрос не единожды задавался тут, но возможно моя проблема немного по сложнее чем у остальных, скачал кали…

ReToolKit

ReToolKit REToolKit Is an dynamic reverse engineering toolkit Disassembler with extracted strings Imports Data - Module & Function Names, Address…

AITU Military CTF 2024:Digital Fortress: Как мы инфраструктуру для полигона поднимали. Часть 2

Перед прочтением данной статьи настоятельно рекомендую ознакомиться с 1 частью ВведениеДанная статья является продолжением статьи про поднятие киберполигона AITU Military…

Выявление закладных устройств с помощью радиомониторинга

В рамках данной статьи обратим внимание на проблему внедрения закладных устройств для несанкционированного доступа к информации. Целью данного данной статьи…

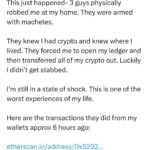

Реверс и анализ Keyzetsu Clipper

Недавно я увидел новость о появлении на GitHub фальшивых репозиториев, которые обманом заставляют жертв скачивать вредонос, угрожающий безопасности их криптоактивов.…