FIN7 активно эксплуатирует рекламу в последних вредоносных кампаниях

Компания eSentire сообщила о новой волне атак хакерской группы FIN7, которая использовала маскировку под известные бренды для распространения вредоносных программ.…

500 компаний и $100 млн: Black Basta показала свою продуктивность

Согласно совместному докладу ФБР и CISA, партнеры группировки Black Basta атаковали более 500 организаций в период с апреля 2022 года…

В Chrome исправили еще одну 0-day уязвимость

В Chrome исправили еще одну 0-day уязвимость Разработчики компании Google выпустили патч для браузера Chrome, устраняющий пятую уязвимость нулевого дня…

Рамиль Гарифуллин: Теория мозга и нанопсихология: экзистом и самопонятность

Рамиль Гарифуллин: Теория мозга и нанопсихология: экзистом и самопонятность Рамиль Гарифуллин - доцент КФУ, кандидат психологических наук, автор и основоложник…

ESA требует от Cloudflare раскрыть данные владельца пиратского сайта

Ассоциация развлекательного программного обеспечения (ESA), выступающая от лица крупнейших игровых издателей, включая EA, Nintendo, Take-Two Interactive и Ubisoft, подала в…

Глава рекламной группы WPP стал жертвой сложного мошенничества с использованием технологии deepfake

Исполнительный директор компании Марк Рид сообщил о попытке мошенничества в электронном письме руководству, предостерегая других сотрудников от отклика на звонки,…

Распознавание позы человеческого тела с помощью сигнала Wi-Fi | Блог Касперского

Для того чтобы найти человека, Диоген, как известно, использовал фонарь — философ полагался исключительно на оптические методы распознавания. Современные же…

Европол сообщил о взломе своего веб-портала

Европол сообщил о взломе своего веб-портала Европол сообщил о взломе портала Europol Platform for Experts. В настоящее время правоохранители проводят…

Метапродукт MaxPatrol O2 и PT NGFW: тест на удобство интеграции и функционал

Метапродукт MaxPatrol O2 и PT NGFW: тест на удобство интеграции и функционал Разработчик и интегратор сервисов и решений в области…

Открытый код. Мой топ 4 инструмента в сфере OSINT

Введение Рад снова приветствовать дорогих читателей! Сегодня хочу обратить ваше внимание на личных список инструментов с открытым исходным…

MaxPatrol EDR получил сертификат соответствия ФСТЭК России

MaxPatrol EDR получил сертификат соответствия ФСТЭК России Продукт для выявления киберугроз на конечных устройствах и реагирования на них MaxPatrol EDR…

Комплексная защита КИИ на производственном объекте

Обеспечение информационной безопасности объектов КИИ является одной из приоритетных задач любого современного производственного предприятия. Риски кибератак, утечки данных или сбоев…

10 правил безопасности конечных точек, которые должен знать профессионал

10 правил безопасности конечных точек, которые должен знать профессионал В современном цифровом мире, где всем правит возможность подключения, конечные точки…

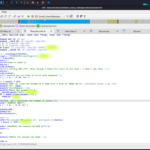

DPI из подручных материалов

Всем привет! Однажды, много лет назад, во времена эпидемии вируса Code Red, я работал сисадмином в одном вузе и невежливо…

«Сибинтел холдинг» внедрил ИБ-решения «СерчИнформ» для защиты бизнеса

«Сибинтел холдинг» внедрил ИБ-решения «СерчИнформ» для защиты бизнеса ООО «Сибинтел холдинг» использует продукты российского вендора «СерчИнформ» для комплексной защиты информации...…

Security Vision выпустила новую версию продукта «Управление активами и инвентаризацией» на платформе Security Vision 5

Security Vision выпустила новую версию продукта «Управление активами и инвентаризацией» на платформе Security Vision 5 Security Vision сообщает о выпуске…

Что используют в работе «белые хакеры»: инструменты для кибербезопасности и проведения пентестов

В арсенале специалистов по информационной безопасности и пентесту есть много инструментов и методов для защиты безопасности информационных систем и сетей.…

«Тинькофф Касса» обнаружила в 1,7 раза больше уникальных схем обмана предпринимателей в онлайне, чем за аналогичный период годом ранее

«Тинькофф Касса» обнаружила в 1,7 раза больше уникальных схем обмана предпринимателей в онлайне, чем за аналогичный период годом ранее СЕО…

МТС заблокировала в Хакасии 15 млн нежелательных звонков с начала 2023 года

МТС заблокировала в Хакасии 15 млн нежелательных звонков с начала 2023 года ПАО «МТС» проанализировала количество спам-звонков жителям Хакасии с…

МТС заблокировала в Красноярске больше 18 лет спам-звонков

МТС заблокировала в Красноярске больше 18 лет спам-звонков ПАО «МТС» проанализировала количество спам-звонков жителям Красноярского края с начала 2023 г.…