Голландский суд вынес приговор разработчику Tornado Cash

Разработчик Tornado Cash Алексей Перцев признан виновным в отмывании денег голландским судом в Хертогенбосе. Суд приговорил Перцева к 64 месяцам…

«Ростех» и «Ростелеком» объединяют компетенции в области информационной безопасности

«Ростех» и «Ростелеком» объединяют компетенции в области информационной безопасности Госкорпорация «Ростех» и «Ростелеком» заключили соглашение о сотрудничестве в сфере информационной…

Хакеры исползуют помесь телефонного мошенничества и спам-рассылок для получения первоначального доступа

Исследователи обнаружили активно развивающуюся кампанию, целью которой является получение первоначального доступа к корпоративным IT-системам для их дальнейшей эксплуатации. Злоумышленники бомбардируют…

RCE-эксплойт для Outlook выставлен на продажу за $1,7 млн

Хакер под псевдонимом «Cvsp» на одном киберпреступных форумов заявил о продаже RCE-эксплойта для zero-day уязвимости в Microsoft Outlook. ITSec_news Read…

Кто отвечает за инцидент?

AM Live Read More

Сравнительный анализ производительности методов экранирования в языках веб-разработки

Сравнительный анализ производительности методов экранирования в языках веб-разработки В данной статье будет проведен анализ и сравнение производительности методов экранирования, применяемых…

OSINT инструменты для поиска

Доброго дня коллеги, давайте поговорим про OSINT. Сколько скрытого смысла в данной аббревиатуре. Это направление, которое помогает получить, возможно,…

Взламываем сеть при помощи ESP32

Введение Семейство микроконтроллеров ESP имеет кучу применений как в повседневной жизни, так и в узких отраслях. Рассмотрим микроконтроллер ESP32, так…

Вымогатель INC выставлен на продажу за 300 000 долларов

Вымогатель INC выставлен на продажу за 300 000 долларов Исследователи заметили, что в даркнете выставили на продажу исходный код вымогателя…

Мошеннические центры Юго-Восточной Азии зарабытавают десятки милииардов по всему миру

Согласно исследованию Института мира США (USIP), ежегодные доходы от организованных мошеннических операций в Юго-Восточной Азии составляют около $64 миллиардов. В…

Хакеры всё чаще используют метод DNS-туннелирования для отслеживания эффективности фишинга

DNS-туннелирование заключается в кодировании данных или команд, которые отправляются и принимаются через DNS-запросы. Это превращает DNS, важнейший компонент сетевой связи,…

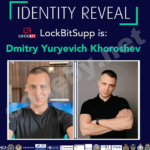

Коллаборация с LockBit сделала фишинговые атаки Phorpiex ещё опаснее

С апреля этого года через ботнет Phorpiex были разосланы миллионы фишинговых писем в рамках масштабной кампании с использованием вымогательского ПО…

FCC объявила о первом официально признанном субъекте угрозы в сфере роботизированных звонков – Royal Tiger

Объявление направлено на облегчение отслеживания правоохранительными органами лиц и организаций, стоящих за повторяющимися кампаниями автоматических звонков. ITSec_news Read More

Поделитесь пожалуйста инвайтом Riseup mail?

Друзья долгое время пользуюсь протоном но тут наткнулся на пару новостей о сливе данных. Прочитал про Riseup но для регистрации…

Фокус на безопасность мобильных приложений

Всем привет! На связи Юрий Шабалин, генеральный директор “Стингрей Технолоджиз”. Недавно я проводил вебинар для новых сотрудников компании, в котором…

Стажировки в SOC. Часть 2: как создать идеальную программу обучения

Привет! В первой части мы узнали, как выглядит организационная часть стажировки. В этой статье мы разберем основные подходы в составлении…

10 видов угроз, с которых надо начинать мониторинг ИБ в АСУ ТП

Коллеги, всем привет! Меня зовут Илья Косынкин. В компании Positive Technologies я руковожу разработкой продукта для глубокого анализа трафика в…

Курс на дно: рынок онлайн-пиратства сократился на 16% в 2023 году

Компания F.A.C.C.T., российский разработчик технологий для борьбы с киберпреступлениями, оценила рынок онлайн-пиратства в России в 2023 году в $38 млн…

Astra Configuration Manager – новый удобный инструмент для системных администраторов от «Группы Астра»

«Группа Астра» представила новый продукт – Astra Configuration Manager. Решение предназначено для инвентаризации софта и «железа» на рабочих местах и…

Роутерам D-Link угрожает неисправленная RCE-уязвимость нулевого дня

Роутерам D-Link угрожает неисправленная RCE-уязвимость нулевого дня Роутеры D-Link EXO AX4800 (DIR-X4860) уязвимы перед удаленным выполнением неавторизованных команд, что может…