Атака c воздуха

В новостях, касающихся информационных технологий, мелькает много всякой всячины, однако порой попадаются такие известия, проигнорировать которые просто невозможно. Особенно людям,…

Защищаем беспроводное соединение

Популярность сетей Wi-Fi не оставляет равнодушными как потенциальных пользователей, так и злоумышленников. Хотя, и последних можно назвать пользователями, с той…

Проблемы безопасности в беспроводных сетях

Как правило, процедура развертывания беспроводной сети подразумевает ряд мероприятий, направленных на обеспечение безопасности итоговой инфраструктуры. Однако трудность состоит в том,…

Защита информации и беспроводные сети

Невероятно быстрые темпы внедрения в современных сетях беспроводных решений заставляют задуматься о надежности защиты данных. В статье рассматриваются старые и…

Как ломаются беспроводные сети

За последние несколько лет беспроводные сети (WLAN) получили широкое распространение во всём мире. И если ранее речь шла преимущественно об…

Palo Alto TRAPS: дополнительная защита от направленных атак на конечных точках

Как известно специалистам по информационной безопасности, классические антивирусные средства работают на основе сведений об угрозе. Такими сведениями могут быть: Для…

Является ли ALTELL NEO межсетевым экраном нового поколения?

В начале июня 2015 года я прослушал семинар, который проводила компания «АльтЭль». На мероприятии рассказывали о всей продуктовой линейке вендора,…

DDoS атаки. Технологии. Тенденции. Реагирование и оформление доказательств

Одним из наиболее критичных по последствиям классов компьютерных атак являются «Распределенные атаки на отказ в обслуживании» (Distributed Denial of Service,…

Информационный бронежилет для простых пользователей

В последнее время все организации – коммерческие и производственные компании, государственные структуры – все активнее развивают собственную ИТ-инфраструктуру, обрастая большим…

Cisco борется за первое место в сегменте сетевой безопасности

Cisco – лидер сегмента сетевой безопасности, которому принадлежит почти четверть мирового (6.8 миллиардов долларов США) рынка, согласно данным IDC. Сможет…

Защита по-крупному. Воплощение стандарта XTM для large-сегмента

Существует непреложная аксиома: чем крупнее компания – тем сложнее обеспечить безопасность корпоративной информации. Причин этому очень много. Среди них –…

SNMP протокол – принципы, безопасность, применение

Данная статья посвящена протоколу SNMP (Simple Network Management Protocol) – одному из протоколов модели OSI, который практически не был затронут…

Практические преимущества Fireware XTM

«Брандмауэры относятся к категории товаров широкого потребления, и между их различными моделями нет существенных различий». В мире ИТ это утверждение…

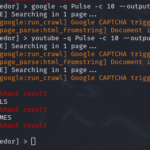

Остерегайтесь обратных каналов

Хорошие администраторы систем безопасности читают системные журналы, поскольку в них содержится масса полезной информации об использовании сети — как правильном,…

Фарминг DNS. Кто-то отравил источник!

Если у вас есть дети, то, возможно, вы вспомните ковбоя Вуди — игрушку, управляемую веревочкой, из мультфильма Pixar История игрушек.…

IPSec: панацея или вынужденная мера?

Мало-помалу мы все же пришли к тому, к чему должны были прийти еще лет десять назад, – уважительному отношению к…

Безопасность в сетях хранения данных

Современные корпорации накапливают терабайты данных и для их хранения используют системы NAS и SAN. Однако в силу своей конструкции данное…

Предотвращение сетевых атак: технологии и решения

Системы предотвращения атак (IPS) сегодня очень популярны. Они объединяют целый ряд технологий безопасности и достаточно далеко шагнули от своих предков…

Актуальные вопросы выявления сетевых атак

В настоящее время IDS начинают все шире внедряться в практику обеспечения безопасности корпоративных сетей. Однако существует ряд проблем, с которыми…

Шифрование резервных копий как часть стратегии DLP

Сейчас всё больше организаций используют решения класса DLP (Data Loss Prevention) для защиты корпоративной информации от утечек. Каждая компания перед…